零信任网关是什么?如何正确设置零信任网关?

- 家电常识

- 2025-05-11

- 45

在数字化时代,网络安全变得至关重要。传统的网络安全依赖于边界防御,但随着远程工作和云计算的普及,数据和应用越来越多地在边界之外运行。这导致了零信任安全模型的出现,而零信任网关就是这一模型中的关键组件。本文将深入探讨零信任网关的含义、如何正确设置零信任网关以及相关问题,以帮助您更好地理解并应用这一先进技术。

零信任网关的定义

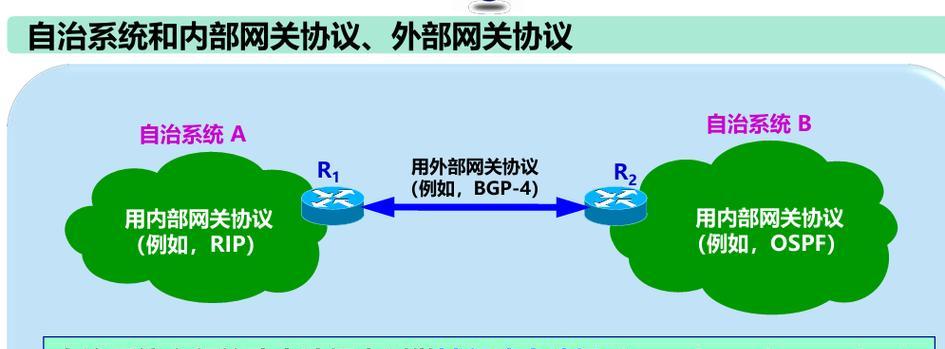

零信任网关是零信任安全架构中的一个核心组件,它基于“永远不信任,总是验证”的原则,即不假定内部网络和外部网络有任何固有的信任关系。它通过对所有用户和设备进行严格的身份验证和权限控制,确保只有经过验证且符合策略的流量才能访问网络资源。

零信任网关的工作原理

零信任网关的运作基于以下几个核心原则:

1.微分段(Micro-segmentation):在应用和数据级别进行细粒度的访问控制。

2.最小权限原则:用户和设备仅获得完成任务所必须的最少权限。

3.持续验证:基于用户行为、设备状态等因素进行动态访问决策。

如何正确设置零信任网关

设置零信任网关是一个需要周密规划和执行的过程。以下是设置零信任网关的一些基本步骤:

1.制定零信任策略

在开始设置之前,企业需要根据自身的业务需求和安全要求来制定零信任策略。这包括明确哪些资源需要保护、谁可以访问这些资源以及在何种条件下访问。

2.选择合适的零信任网关解决方案

市场上有许多零信任网关产品,选择合适的产品对于成功实现零信任至关重要。在选择过程中,应该考虑以下因素:

功能匹配性:产品是否满足企业的安全需求。

易用性:产品是否易于部署和管理。

兼容性:产品是否能与现有的安全架构和IT环境兼容。

扩展性:产品是否可以随着企业需求的发展而扩展。

3.部署零信任网关

部署零信任网关通常涉及以下步骤:

安装网关设备:将网关部署在网络的入口点,例如在数据中心和云服务之间。

配置身份验证机制:设置多因素身份验证或多级身份验证来增强安全性。

定义访问控制策略:基于最小权限原则,创建细粒度的访问控制规则。

集成其他安全工具:与其他安全解决方案如防火墙、入侵检测系统集成,以实现更全面的安全。

4.进行安全评估和调整

部署完成后,需要对零信任网关进行安全评估,包括渗透测试和漏洞扫描等,以确保策略的有效性。根据评估结果对策略进行必要的调整。

常见问题解答

零信任网关会不会影响业务的连续性?

零信任网关通过其微分段和最小权限的特性,实际上可以减少安全事件对业务连续性的影响。虽然在初期可能会对业务流程带来一些调整,但长远来看,零信任网关有助于构建更加弹性的网络环境。

零信任网关成本如何?

零信任网关的初始成本可能会相对较高,因为它涉及到购买新的安全解决方案和可能的网络架构调整。但考虑到它能够提供的高级安全保护和长期的运营成本节省,其ROI(投资回报率)往往是正面的。

零信任网关对网络性能有影响吗?

零信任网关需要执行大量的身份验证和策略检查,可能会对网络性能产生一定的影响。然而,随着技术的进步和优化,许多现代零信任网关已经能够提供高效的数据处理能力,对性能的影响越来越小。

零信任网关作为网络安全领域的一种创新技术,为保护企业资源提供了强有力的支持。正确地设置和使用零信任网关需要制定合理的策略,选择合适的产品,以及细致的部署和评估过程。通过遵循本文提供的指南,企业可以有效地实现零信任架构,以应对日益增长的网络安全挑战。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。!

本文链接:https://www.cd-tjlm.com/article-10223-1.html